Как разблокировать Windows от вируса-вымогателя. Удаляем баннерные вирусы разными способами Убираем блокировщик из автозагрузки

Трояны-винлокеры - это разновидность вредоносного ПО, которое путем блокировки доступа к рабочему столу вымогает у пользователя деньги - якобы если тот переведет на счет злоумышленника требуемую сумму, получит код разблокировки.

Если включив однажды ПК вы видите вместо рабочего стола:

Либо что-то еще в том же духе - с угрожающими надписями, а иногда с непристойными картинками, не спешите обвинять своих близких во всех грехах. Они, а может быть и вы сами, стали жертвой вымогателя trojan.winlock.

Как блокировщики-вымогатели попадают на компьютер?

Чаще всего блокировщики попадают на компьютер следующими путями:

- через взломанные программы, а также инструменты для взлома платного софта (кряки, кейгены и прочее);

- загружаются по ссылкам из сообщений в соц.сетях, присланным якобы знакомыми, а на самом деле - злоумышленниками со взломанных страниц;

- скачиваются с фишинговых веб-ресурсов, имитирующих хорошо известные сайты, а на самом деле созданных специально для распространения вирусов;

- приходят по e-mail в виде вложений, сопровождающих письма интригующего содержания: «на вас подали в суд…», «вас сфотографировали на месте преступления», «вы выиграли миллион» и тому подобное.

Внимание! Порнографические баннеры далеко не всегда загружаются с порносайтов. Могут и с самых обычных.

Такими же способами распространяется другой вид вымогателей - блокировщики браузеров. Например, такой:

Они требуют деньги за доступ к просмотру веб-страниц через браузер.

Как удалить баннер «Windows заблокирован» и ему подобные?

При блокировке рабочего стола, когда вирусный баннер препятствует запуску любых программ на компьютере, можно предпринять следующее:

- зайти в безопасный режим с поддержкой командной строки, запустить редактор реестра и удалить ключи автозапуска баннера.

- загрузиться с Live CD («живого» диска), например, ERD commander, и удалить баннер с компьютера как через реестр (ключи автозапуска), так и через проводник (файлы).

- просканировать систему с загрузочного диска с антивирусом, например Dr.Web LiveDisk или Kaspersky Rescue Disk 10 .

Способ 1. Удаление винлокера из безопасного режима с поддержкой консоли.

Итак, как удалить баннер с компьютера через командную строку?

На машинах с Windows XP и 7 до старта системы нужно успеть быстро нажать клавишу F8 и выбрать из меню отмеченный пункт (в Windows 8\8.1 этого меню нет, поэтому придется грузиться с установочного диска и запускать командную строку оттуда).

Вместо рабочего стола перед вами откроется консоль. Для запуска редактора реестра вводим в нее команду regedit и жмем Enter.

Следом открываем редактор реестра, находим в нем вирусные записи и исправляем.

Чаще всего баннеры-вымогатели прописываются в разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - здесь они изменяют значения параметров Shell, Userinit и Uihost (последний параметр есть только в Windows XP). Вам необходимо исправить их на нормальные:

- Shell = Explorer.exe

- Userinit = C:\WINDOWS\system32\userinit.exe, (C: - буква системного раздела. Если Windows стоит на диске D, путь к Userinit будет начинаться с D:)

- Uihost = LogonUI.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows - смотрите параметр AppInit_DLLs. В норме он может отсутствовать или иметь пустое значение.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run - здесь вымогатель создает новый параметр со значением в виде пути к файлу блокировщика. Имя параметра может представлять собой набор букв, например, dkfjghk. Его нужно удалить полностью.

То же самое в следующих разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

Для исправления ключей реестра кликните правой кнопкой по параметру, выберите «Изменить», введите новое значение и нажмите OK.

После этого перезапустите компьютер в нормальном режиме и сделайте сканирование антивирусом Он удалит все файлы вымогателя с жесткого диска.

Способ 2. Удаление винлокера с помощью ERD Commander.

ERD commander содержит большой набор инструментов для восстановления Windows, в том числе при поражении троянами-блокировщиками. C помощью встроенного в него редактора реестра ERDregedit можно проделать те же операции, что мы описали выше.

ERD commander будет незаменим, если Windows заблокирован во всех режимах. Его копии распространяются нелегально, но их несложно найти в сети.

Наборы ERD commander для всех версий Windows называют загрузочными дисками MSDaRT (Microsoft Diagnostic & Recavery Toolset), они идут в формате ISO, что удобно для записи на DVD или переноса на флешку.

Загрузившись с такого диска, нужно выбрать свою версию системы и, зайдя в меню, кликнуть редактор реестра.

В Windows XP порядок действий немного другой - здесь нужно открыть меню Start (Пуск), выбрать Administrative Tools и Registry Editor.

После правки реестра снова загрузите Windows - скорее всего, баннера «Компьютер заблокирован» вы не увидите.

Способ 3. Удаление блокировщика с помощью антивирусного «диска спасения».

Это наиболее легкий, но и самый долгий метод разблокировки. Достаточно записать образ Dr.Web LiveDisk или Kaspersky Rescue Disk на DVD, загрузиться с него, запустить сканирование и дождаться окончания. Вирус будет убит.

Удалять баннеры с компьютера как с помощью диска Dr.Web, так и Касперского одинаково эффективно.

Как защитить свой компьютер от блокировщиков?

- Установите надежный антивирус и держите его постоянно активным.

- Все загруженные из Интернета файлы перед запуском проверяйте на безопасность.

- Не кликайте по неизвестным ссылкам.

- Не открывайте почтовые вложения, особенно пришедшие в письмах с интригующим текстом. Даже от ваших знакомых.

- Следите, какие сайты посещают ваши дети. Пользуйтесь средствами родительского контроля.

- По возможности не используйте пиратский софт - очень многие платные программы можно заменить безопасными бесплатными.

Прошу посильного вашего участия в моей проблеме. Вопрос у меня такой: Как убрать баннер :«Отправьте смс», операционная система Windows 7. Кстати вторая система на моём компьютере Windows XP тоже заблокирована баннером ещё месяц назад, вот такой я горе-пользователь. В безопасный режим войти не могу, но удалось войти в Устранение неполадок компьютера и оттуда запустить Восстановление системы и вышла ошибка- На системном диске этого компьютера нет точек восстановления.

Код разблокировки на сайте Dr.Web, а так же ESET подобрать не удалось. Недавно такой баннер удалось убрать у друга с помощью Диска восстановления системы LiveCD ESET NOD32, но в моём случае не помогает. Dr.Web LiveCD тоже пробовал. Переводил часы в BIOS вперёд на год, баннер не пропал. На различных форумах в интернете советуют исправить параметры UserInit и Shell в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Но как мне туда попасть? С помощью LiveCD ? Почти все диски LiveCD не делают подключения к операционной системе и такие операции как редактирование реестра, просмотр объектов автозапуска, а так же журналов событий с такого диска недоступны или я ошибаюсь.

Вообще информация о том как убрать баннер в интернете есть, но в основном она не полная и мне кажется многие эту инфу где-то копируют и публикуют у себя на сайте, для того что бы она просто была, а спроси у них как это всё работает, плечами пожмут. Думаю это не ваш случай, а вообще очень хочется найти и удалить вирус самостоятельно, переустанавливать систему надоело. И последний вопрос - есть ли принципиальная разница в способах удаления баннера-вымогателя в операционных системах Windows XP и Windows 7. Поможете?

Как убрать баннер

Существует довольно много способов помочь Вам избавиться от вируса, ещё его называют Trojan.Winlock, но если вы начинающий пользователь, все эти способы потребуют от вас терпения, выдержки и понимания того, что противник для вас попался серьёзный, если не испугались давайте начнём.

- Статья получилась длинная, но всё сказанное реально работает как в операционной системе Windows 7, так и в Windows XP, если где-то будет разница, я обязательно помечу этот момент. Самое главное знайте, убрать баннер и вернуть операционную систему – быстро, получится далеко не всегда, но и деньги на счёт вымогателям класть бесполезно, никакого ответного кода разблокировки вам не придёт, так что есть стимул побороться за свою систему.

- Друзья, в этой статье мы будем работать со средой восстановления Windows 7, а если точнее с командной строкой среды восстановления. Необходимые команды я Вам дам, но если Вам их будет трудно запомнить, можно . Это сильно облегчит Вам работу.

Начнём с самого простого и закончим сложным. Как убрать баннер с помощью безопасного режима . Если ваш интернет-серфинг закончился неудачно и вы непреднамеренно установили себе вредоносный код, то нужно начать с самого простого - попытаться зайти в Безопасный режим (к сожалению, в большинстве случаев у вас это не получится, но стоит попробовать), но Вам точно удастся зайти в (больше шансов), делать в обоих режимах нужно одно и тоже , давайте разберём оба варианта.

В начальной фазе загрузки компьютера жмите F-8 , затем выбирайте , если вам удастся зайти в него, то можно сказать вам сильно повезло и задача для вас упрощается. Первое, что нужно попробовать, это откатиться с помощью точек восстановления на некоторое время назад. Кто не знает как пользоваться восстановлением системы, читаем подробно здесь - . Если восстановление системы не работает, пробуем другое.

В строке Выполнить наберите msconfig ,

В папке у вас тоже ничего не должно быть, . Или она расположена по адресу

C:\Users\Имя пользователя\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup .

Важное замечание : Друзья, в данной статье Вам придётся иметь дело в основном с папками, имеющими атрибут Скрытый (например AppData и др ), поэтому, как только вы попадёте в Безопасный режим или Безопасный режим с поддержкой командной строки , сразу включите в системе отображение скрытых файлов и папок , иначе нужные папки, в которых прячется вирус, вы просто не увидите. Сделать это очень просто.

Windows XP

Откройте любую папку и щёлкните по меню «Сервис

», выберите там «Свойства папки

», далее переходите на вкладку «Вид

» Далее в самом низу отметьте пункт «» и нажмите ОК

Windows 7

Пуск

->Панель управления

->Просмотр

: Категория

-Мелкие значки

->Параметры папок

->Вид

. В самом низу отметьте пункт «Показывать скрытые файлы и папки

».

Итак возвращаемся к статье. Смотрим папку , у вас в ней ничего не должно быть.

Убедитесь, что в корне диска (С:), нет никаких незнакомых и подозрительных папок и файлов, к примеру с таким непонятным названием OYSQFGVXZ.exe, если есть их нужно удалить.

Теперь внимание: В Windows ХР удаляем подозрительные файлы (пример виден выше на скришноте) со странными названиями и

с расширением.exe из папок

C:\

C:\Documents and Settings\Имя пользователя\Application Data

C:\Documents and Settings\Имя пользователя\Local Settings

С:\Documents and Settings\Имя пользователя\Local Settings\Temp

- отсюда вообще всё удалите, это папка временных файлов.

Windows 7 имеет хороший уровень безопасности и в большинстве случаев не позволит внести изменения в реестр вредоносным программам и подавляющее большинство вирусов так же стремятся попасть в каталог временных файлов:

C:\USERS\имя пользователя\AppData\Local\Temp

, отсюда можно запустить исполняемый файл.exe. К примеру привожу заражённый компьютер, на скришноте мы видим вирусный файл 24kkk290347.exe и ещё группу файлов, созданных системой почти в одно и тоже время вместе с вирусом, удалить нужно всё.

В них не должно быть ничего подозрительного, если есть, удаляем.

И ещё обязательно:

В большинстве случае, вышеприведённые действия приведут к удалению баннера и нормальной загрузки системы. После нормальной загрузки проверяйте весь ваш компьютер бесплатным антивирусным сканером с последними обновлениями - Dr.Web CureIt, скачайте его на сайте Dr.Web.

- Примечание : Нормально загрузившуюся систему, вы можете сразу же заразить вирусом вновь, выйдя в интернет, так как браузер откроет все страницы сайтов, посещаемые вами недавно, среди них естественно будет и вирусный сайт, так же вирусный файл может присутствовать во временных папках браузера. Находим и , которым вы пользовались недавно по адресу: C:\Users\Имя пользователя\AppData\Roaming\Название браузера , (Opera или Mozilla к примеру) и ещё в одном месте C:\Users\Имя пользователя\AppData\Local\Имя вашего браузера , где (С:) раздел с установленной операционной системой. Конечно после данного действия все ваши закладки пропадут, но и риск заразиться вновь значительно снижается.

Безопасный режим с поддержкой командной строки .

Если после всего этого ваш баннер ещё живой, не сдаёмся и читаем дальше.

Или хотя бы пройдите в середину статьи и ознакомьтесь с полной информацией о исправлении параметров реестра, в случае заражения баннером-вымогателем.

Что делать, если в безопасный режим войти не удалось? Попробуйте Безопасный режим с поддержкой командной строки

, там делаем то же самое, но есть разница

в командах Windows XP и Windows 7 .

Применить Восстановление системы.

В Windows 7

вводим rstrui.exe

и жмём Enter

- попадаем в окно Восстановления системы.

Или попробуйте набрать команду: explorer – загрузится подобие рабочего стола, где вы сможете открыть мой компьютер и проделать всё то же самое, что и безопасном режиме -проверить компьютер на вирусы, посмотреть папку Автозагрузка и корень диска (С: ), а так же каталог временных файлов: отредактировать реестр по необходимости и так далее.

Что бы попасть в Восстановление системы Windows XP , в командной строке набирают- %systemroot%\system32\restore\rstrui.exe ,

что бы попасть в Windows XP в проводник и окно Мой компьютер , как и в семёрке набираем команду explorer .

здесь сначала нужно набрать команду explorer и вы попадёте прямо на рабочий стол. Многие не могут переключить в командной строке выставленную по умолчанию русскую раскладку клавиатуры на английскую сочетанием alt-shift, тогда попробуйте наоборот shift-alt.

Уже здесь идите в меню Пуск , затем Выполнить ,

далее выбирайте Автозагрузку - удаляете из неё всё, затем делаете всё то, что делали в и корень диска (С: ), удаляете вирус из каталога временных файлов: C:\USERS\имя пользователя\AppData\Local\Temp, отредактируйте реестр по необходимости (с подробностями всё описано выше ).

Восстановление системы . Немного по другому у нас будут обстоять дела, если в Безопасный режим и безопасный режим с поддержкой командной строки вам попасть не удастся. Значит ли это то, что восстановление системы мы с вами использовать не сможем? Нет не значит, откатиться назад с помощью точек восстановления возможно, даже если у вас операционная система не загружается ни в каком режиме. В Windows 7 нужно использовать среду восстановления, в начальной фазе загрузки компьютера жмёте F-8 и выбираете в меню Устранение неполадок компьютера ,

В окне Параметры восстановления опять выбираем Восстановление системы,

Теперь внимание, если при нажатии F-8 меню Устранение неполадок не доступно, значит у вас повреждены файлы, содержащие среду восстановления Windows 7.

- Можно ли обойтись без Live CD? В принципе да, читайте статью до конца.

Теперь давайте подумаем, как будем действовать, если Восстановление системы запустить нам не удастся никакими способами или оно вовсе было отключено. Во первых посмотрим как убрать баннер с помощью кода разблокировки, который любезно предоставляется компаниями разработчиками антивирусного ПО- Dr.Web, а так же ESET NOD32 и Лабораторией Касперского, в этом случае понадобится помощь друзей. Нужно что бы кто-нибудь из них зашёл на сервис разблокировки- к примеру Dr.Web

https://www.drweb.com/xperf/unlocker/

http://www.esetnod32.ru/.support/winlock/

а так же Лаборатории Касперского

http://sms.kaspersky.ru/ и ввёл в данное поле номер телефона, на который вам нужно перевести деньги для разблокировки компьютера и нажал на кнопку- Искать коды. Если код разблокировки найдётся, вводите его в окно баннера и жмите Активация или что там у вас написано, баннер должен пропасть.

Ещё простой способ убрать баннер, это с помощью диска восстановления или как их ещё называют спасения от и . Весь процесс от скачивания, прожига образа на чистый компакт-диск и проверки вашего компьютера на вирусы, подробнейшим образом описан в наших статьях, можете пройти по ссылкам, останавливаться на этом не будем. Кстати диски спасения от данных антивирусных компаний совсем неплохие, их можно использовать как и LiveCD - проводить файловые различные операции, например скопировать личные данные с заражённой системы или запустить с флешки лечащую утилиту от Dr.Web - Dr.Web CureIt. А в диске спасения ESET NOD32 есть прекрасная вещь, которая не раз мне помогала - Userinit_fix , исправляющая на заражённом баннером компьютере важные параметры реестра - Userinit, ветки HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Как всё это исправить вручную, читаем дальше.

Ну друзья мои, если кто-то ещё читает статью дальше, то я сильно рад Вам, сейчас начнётся самое интересное, если вам удастся усвоить и тем более применить данную информацию на практике, многие простые люди, которых вы освободите от баннера вымогателя, вполне посчитают вас за настоящего хакера.

Давайте не будем обманывать себя, лично мне всё что описано выше помогало ровно в половине встречающихся случаев блокировки компьютера вирусом –блокировщиком - Trojan.Winlock . Другая же половина требует более внимательного рассмотрения вопроса, чем мы с вами и займёмся.

На самом деле блокируя вашу операционную систему, всё равно Windows 7 или Windows XP, вирус вносит свои изменения в реестр

, а также в папки Temp

, содержащие временные файлы и папку С:\Windows->system32

. Мы должны эти изменения исправить. Не забывайте так же про папку Пуск->Все программы->Автозагрузка. Теперь обо всём этом подробно.

- Не торопитесь друзья, сначала я опишу где именно находится то, что нужно исправлять, а потом покажу как и с помощью каких инструментов.

В Windows 7 и Windows XP баннер вымогатель затрагивает в реестре одни и те же параметры UserInit и Shell в ветке

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

.

В идеале они должны быть такими:

Userinit - C:\Windows\system32\userinit.exe

,

Shell - explorer.exe

Всё проверьте по буквам, иногда вместо userinit попадается к примеру usernit или userlnlt.

Так же нужно проверить параметр AppInit_DLLs

в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs

, если вы там что-то найдёте, например C:\WINDOWS\SISTEM32\uvf.dll, всё это нужно удалить.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce , в них ни должно быть ничего подозрительного.

И ещё обязательно:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell (должен быть пустой) и вообще здесь тоже ничего не должно быть лишнего. ParseAutoexec должен быть равен 1 .

Ещё нужно удалить ВСЁ из временных папок (на эту тему тоже есть статья), но в Windows 7 и в Windows XP они расположены немного по разному:

Windows 7

:

C:\Users\Имя пользователя\AppData\Local\Temp. Здесь особенно любят селится вирусы.

C:\Windows\Temp

C:\Windows\

Windows XP

:

С:\Documents and Settings\Профиль пользователя\Local Settings\Temp

С:\Documents and Settings\Профиль пользователя\Local Settings\Temporary Internet Files.

C:\Windows\Temp

C:\Windows\Prefetch

Не будет лишним посмотреть в обоих системах папку С:\Windows->system32

, все файлы оканчивающиеся на .exe

и dll

с датой на день заражения вашего компьютера баннером. Файлы эти нужно удалить.

А теперь смотрите, как всё это будет осуществлять начинающий, а затем опытный пользователь. Начнём с Windows 7, а потом перейдём к XP.

Как убрать баннер в Windows 7, если Восстановление системы было отключено?

Представим худший вариант развития событий. Вход в Windows 7 заблокирован баннером - вымогателем. Восстановление системы отключено. Самый простой способ - заходим в систему Windows 7 с помощью простого диска восстановления (сделать его можно прямо в операционной системе Windows 7 –подробно описано у нас в статье), ещё можно воспользоваться простым установочным диском Windows 7 или любым самым простым LiveCD . Загружаемся в среду восстановления, выбираем Восстановление системы- далее выбираем командную строку

и набираем в ней –notepad, попадаем в Блокнот, далее Файл и Открыть.

Заходим в настоящий проводник, нажимаем Мой компьютер.

Идём в папку C:\Windows\System32\Config , здесь указываем Тип файлов – Все файлы и видим наши файлы реестра, так же видим папку RegBack ,

в ней каждые 10 дней Планировщик заданий делает резервную копию разделов реестра - даже если у вас Отключено Восстановление системы. Что здесь можно предпринять – удалим из папки C:\Windows\System32\Config файл SOFTWARE , отвечающий за куст реестра HKEY_LOCAL_MACHINE\SOFTWARE, чаще всего вирус вносит свои изменения здесь.

А на его место скопируем и вставим файл с таким же именем SOFTWARE из резервной копии папки RegBack.

В большинстве случаев это будет достаточно, но при желании можете заменить из папки RegBack в папке Config все пять кустов реестра: SAM , SEСURITY , SOFTWARE , DEFAULT , SYSTEM .

Далее делаем всё как написано выше- удаляем файлы из временных папок Temp, просматриваем папку С:\Windows->system32 на предмет файлов с расширением.exe и dll с датой на день заражения и конечно смотрим содержимое папки Автозагрузка.

В Windows 7 она находится:

C:\Users\ALEX\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

Windows XP :

C:\Documents and Settings\ All Users\Главное меню\ Программы\Автозагрузка.

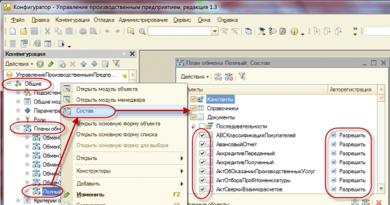

- Как проделывают тоже самое опытные пользователи, вы думаете они используют простой LiveCD или диск восстановления Windows 7? Далеко нет друзья, они используют очень профессиональный инструмент - Microsoft Diagnostic and Recovery Toolset (DaRT) Версия: 6.5 для Windows 7 - это профессиональная сборка утилит находящихся на диске и нужных системным администраторам для быстрого восстановления важных параметров операционной системы. Если Вам интересен данный инструмент, читайте нашу статью .

Кстати может прекрасно подключиться к вашей операционной системе Windows 7. Загрузив компьютер с диска восстановления Microsoft (DaRT), можно редактировать реестр, переназначить пароли, удалять и копировать файлы, пользоваться восстановлением системы и многое другое. Без сомнения далеко не каждый LiveCD обладает такими функциями.

Загружаем наш компьютер с данного, как его ещё называют -реанимационного диска Microsoft (DaRT), Инициализировать подключение к сети в фоновом режиме, если нам не нужен интернет - отказываемся.

Назначить буквы дискам так же как на целевой системе- говорим Да, так удобней работать.

Раскладка русская и далее. В самом низу мы видим то, что нам нужно- Microsoft Diagnostic and Recovery Toolset. в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs -он должен быть пустой.

Так же мы с вами можем зайти в автозагрузку с помощью инструмента Управление компьютером.

Инструмент проводник – без комментариев, здесь мы можем проводить любые операции с нашими файлами: копировать, удалять, запустить с флешки антивирусный сканер и так далее.

В нашем случае нужно почистить от всего временные папки Temp, сколько их и где они находятся в Windows 7, вы уже знаете из середины статьи.

Но внимание! Так как Microsoft Diagnostic and Recovery Toolset полностью подключается к вашей операционной системе, то удалить к примеру файлы реестра -SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM, у вас не получится, ведь они находятся в работе, а внести изменения пожалуйста.

Как убрать баннер в Windows XP

Опять же дело в инструменте, я предлагаю использовать ERD Commander 5.0 (ссылка на статью выше), как я уже говорил в начале статьи он специально разработан для решения подобных проблем в Windows XP. ERD Commander 5.0 позволит непосредственно подключиться к операционной системе и проделать всё то же, что мы сделали с помощью Microsoft Diagnostic and Recovery Toolset в Windows 7.

Загружаем наш компьютер с диска восстановления . Выбираем первый вариант подключение к заражённой операционной системе.

Выбираем реестр.

Смотрим параметры UserInit и Shell в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Как я уже говорил выше, у них должно быть такое значение.

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

Так же смотрим HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs -он должен быть пустой.

Далее идём в проводник и удаляем всё из временных папок Temp.

Как ещё можно удалить баннер в Windows XP с помощью ERD Commander (кстати такой способ применим для любого Live CD). Можно попытаться сделать это даже без подключения к операционной системе. Загружаем ERD Commander и работаем без подключения к Windows XP,

в этом режиме мы с вами сможем удалять и заменять файлы реестра, так как они не будут задействованы в работе. Выбираем Проводник.

Файлы реестра в операционной системе Windows XP находятся в папке C:\Windows\System32\Config . А резервные копии файлов реестра, созданные при установке Windows XP лежат в папке repair , расположенной по адресу С:\Windows\repair .

Поступаем так же, копируем в первую очередь файл SOFTWARE ,

а затем можно и остальные файлы реестра - SAM , SEСURITY , DEFAULT , SYSTEM по очереди из папки repair и заменяем ими такие же в папке C:\Windows\System32\Config. Заменить файл? Соглашаемся- Yes .

Хочу сказать, что в большинстве случаев хватает заменить один файл SOFTWARE. При замене файлов реестра из папки repair, появляется хороший шанс загрузить систему, но большая часть изменений произведённая вами после установки Windows XP пропадёт. Подумайте, подойдёт ли этот способ вам. Не забываем удалить всё незнакомое из автозагрузки. В принципе клиент MSN Messenger удалять не стоит, если он вам нужен.

И последний на сегодня способ избавления от баннера вымогателя с помощью диска ERD Commander или любого Live CD

Если у вас было включено восстановление системы в Windows XP, но применить его не получается, то можно попробовать сделать так. Идём в папку C:\Windows\System32\Config содержащую файлы реестра.

Открываем с помощью бегунка имя файла полностью и удаляем SAM, SEСURITY, SOFTWARE, DEFAULT, SYSTEM. Кстати перед удалением их можно скопировать на всякий случай куда-нибудь, мало ли что. Может вы захотите отыграть назад.

Далее заходим в папку System Volume Information\_restore{E9F1FFFA-7940-4ABA-BEC6- 8E56211F48E2}\RP\ snapshot , здесь копируем файлы представляющие из себя резервные копии ветки нашего реестра HKEY_LOCAL_MACHINE\ рассказ , можете почитать.

Компьютерные вирусы с каждым годом становятся все более совершенными. Некоторые из них служат в качестве источника вымогания денег из людей, а какие-то направлены на разрушение системы и хищение данных. Есть компьютерная зараза, рекламирующая интернет-ресурсы и просто мешающая нормальной работе ПК. Основная масса наименее опасных вирусов представлены баннерами. Это самый обычный спам, но он способен доставить немало хлопот. Как убрать баннер в том или ином случае? Отыскать ответ на этот вопрос нам предстоит далее. Кроме того, стоит изучить все способы защиты ОС и места, где можно "подцепить" баннерный вирус.

Опасность близко

Сначала выясним, какие источники распространяют компьютерную "заразу". Ведь всегда проще предотвратить инфицирование ПК, нежели вылечивать ОС.

На сегодняшний день спам, трояны и прочие вирусы могут проникнуть:

- путем распространения писем по электронной почте;

- во время посещения некоторых веб-сайтов;

- при использовании хакерских программ;

- во время скачивания файлов;

- путем установки программного обеспечения из ненадежных источников.

Это наиболее распространенный перечень потенциально опасных мест для юзеров. Кроме того, сейчас вирусы активно распространяют через торренты и Поэтому подобным софтом рекомендуется пользоваться с осторожностью.

Типы вирусов

Как убрать баннер? Перед тем, как приступать к решительным действиям, пользователь должен выяснить, с какой конкретно заразой он имеет дело. От этого будет зависеть дальнейший алгоритм действий.

Юзеры жалуются на баннеры следующих типов:

- с просьбой отправить денег на телефон;

- предлагающие отправку платного SMS;

- с требованием пополнения счета через терминалы оплаты;

- настаивающие на переводе денег посредством социальных сетей;

- заполоняющие рабочий стол рекламой;

- открывающие страницы и новые баннеры в браузерах.

Последние 2 варианта - это наименее опасные вирусы. Они зачастую называются спамом. Избавиться от них проще, чем кажется. Но сначала рассмотрим более трудные ситуации.

Безопасный режим - вход в систему

Как убрать рекламные баннеры, блокирующие доступ в операционную систему? Обычно такие программы требуют за вход в "Виндовс" деньги. Но даже после зачисления средств никаких разблокировок не последует. Перезагрузив компьютер, пользователь увидит прежний баннер.

От такой заразы можно избавиться по-разному. Например, путем использования безопасного режима Windows. Юзеру потребуется:

- Перезагрузить компьютер или просто включить его.

- Во время загрузки нажать на F8.

- Выбрать в появившемся списке строчку "Безопасный режим...". Требуется раздел, подписанный как "с командной строкой".

- Открыть "Пуск" и в строке поиска напечатать слово regedit.

- Выбрать соответствующую службу и нажать на "Ввод".

HKEY_LOCAL_MACHINE\Software\Microsoft\WinNT\CurrentVersion\Winlogon.

Как убрать баннер? После проделанных действий пользователю придется провести тщательную проверку информации.

Проверяем данные

О чем идет речь? После перехода по указанному ранее пути нужно посмотреть, чтобы в соответствующих окнах были такие значения:

Shell - находится надпись «explorer.exe» и только она;

Userinit - здесь текст должны быть «C:\Windows\system32\userinit.exe».

Речь идет о пути:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon.

Все, что обнаружено здесь, удаляется. Как только задача выполнена, пользователю нужно будет удалить все непонятые операции по таким адресам:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run;

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce;

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run;

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce.

Но этого будет недостаточно. Чтобы удалить баннер-вымогатель, нужно осуществить очистку системы. Как это сделать?

Об очистке ОС в безопасном режиме

Ничего особенного или непонятного в процедуре нет. Достаточно следовать элементарным указаниям.

- Открыть службу "регедит" по описанному ранее принципу.

- Написать команду cleanmgr.

- Выбрать раздел, на котором установлена ОС.

- Просканировать его.

- Поставить отметки около всех пунктов за исключением "Файлы резервных копий...".

- Кликнуть по "ОК".

Остается только подождать. Уже через несколько минут юзер получит доступ к операционной системе. Но это не повод радоваться. Ведь путем описанных действий, скорее всего, вирус был отключен. От него теперь нужно избавиться.

Удаление отключенного вымогателя

Как убрать баннер с компьютера? Чтобы очистить операционную систему от отключенных вирусов, сегодня можно пользоваться дополнительными бесплатными утилитами. Их очень много. Работают они по принципу антивируса. Достаточно запустить программу, осуществить сканирование и удалить опасные объекты. Если представляется возможным, можно пролечить ПО или "исправить" его в автоматическом режиме.

Для удаления вирусов-вымогателей, представленных баннерами, лучше пользоваться программами:

- "АнтиВинЛокерСиДи";

- утилита AVZ.

Этот софт предельно прост в освоении. С ним сможет справиться даже ребенок. Теперь понятно, как убрать баннер-вымогатель.

"Касперский" в помощь

Но это только один вариант развития событий. Современные юзеры могут пользоваться различными методами лечения компьютера.

Отключить вирус-вымогатель и избавиться от него можно при помощи утилиты от "Касперского" - "Деблокер". Это бесплатный сервис, который быстро и без проблем избавляет от различных баннеров. Главное, чтобы пользователь имел доступ к интернет-браузеру. К слову, операции можно осуществлять с компьютера, который не заражен.

Алгоритм действий сводится к следующим этапам:

- Открыть в любом браузере сайт sms.kaspersky.ru.

- Указать в соответствующем поле номер телефона или указанного счета вымогателя.

- Вписать код, который просят отправить.

- Нажать на кнопку "Получить код...".

- Опробовать все возможные выданные коды.

Вот и все. Путем перебора доступных кодов пользователь сможет избавиться от вируса-вымогателя.

Атака браузеров

А как убрать всплывающий баннер в браузере? Предложенные ранее алгоритмы действий помогают очистить ПК от вымогателей. Но чаще всего люди сталкиваются с обычным спамом. Он открывает рекламу и баннеры в браузерах, крадет личные данные граждан, а также загружает центральный процессор компьютера.

Соответственно, от вируса придется избавляться. Но сделать это можно по-разному. Далее мы рассмотрим наиболее распространенные варианты развития событий. Предложенные советы помогут даже начинающему юзеру быстро исправить положение.

Лишний софт прочь!

Юзеру предстоит:

- Открыть "Пуск" - "Панель управления".

- Выбрать "Удаление программ...".

- Изучить выведенный на экран список.

- Выделить все подозрительные и ненужные составляющие. Например, "Байду" или "Казино Вулкан".

- Нажать ПКМ и в выпавшем списке кликнуть по кнопке "Удалить".

- Следуя указаниям на экране, завершить работу с мастером деинсталляции.

Первый этап борьбы со спамом на ПК завершен. Что дальше?

Процессы и вирусы

Теперь стоит задуматься над тем, какие процессы работают в операционной системе. Некоторые из них могут оказаться вредоносными. Если их не отключить, то думать, как убрать рекламные баннеры в браузере, нет смысла. Операции не приведут к конечному результату - после первой перезагрузки ПК спам восстановится.

Как убрать баннер с компьютера? Программы удалены? Тогда требуется:

- Нажать на клавиатуре Ctrl + Alt + Del.

- Выбрать службу "Диспетчер задач".

- Перейти во вкладку "Процессы".

- Выделить курсором все подозрительные и непонятые операции.

- Прожать кнопку "Завершить...".

На дисплее появится предупреждение. В нем говорится о том, что завершение процессов может нарушить работу ОС. Согласившись с условием, юзер должен остановить подозрительные операции.

Очищаем кэш и историю

Как убрать баннеры в браузере? Это не самая простая, но вполне доступная операция. Иногда достаточно просто очистить историю в интернет-обозревателе, а также провести чистку кэша.

Во всех браузерах список посещенных страниц можно отыскать в настройках. Например, возможны следующие действия:

- Открыть в "Хроме" или в "Яндексе" настройки.

- Перейти в блок "История".

- Кликнуть по кнопке "Очистить историю".

- Поставить галочки около подписей "Всю историю" и "Очистка кэша".

В некоторых версиях интернет-обозревателей приходится после входа в настройки искать раздел "Дополнительные параметры". В нем можно обнаружить и историю, и данные кэша.

А Очистка упомянутых разделах сводится к поиску и удалению папки, расположенной по адресу:

C:\Documents and Settings\имя пользователя\Application Data\Opera.

"Мозилла" - это еще один популярный интернет-обозреватель. В нем сброс параметров осуществляется следующим образом:

- Зайти в настройки обозревателя.

- Открыть меню "Справка".

- Кликнуть по строчке "Информация для решения...".

- Щелкнуть по надписи "Сбросить...".

Теперь останется только перезапустить браузер. Все работает? Тогда больше ничего делать не нужно. Но как быть, если реклама и баннеры до сих пор появляются?

Свойства ярлыков

Например, некоторым пользователям помогает проверка свойства ярлыков обозревателей сети. Чтобы убрать баннер-рекламу, человеку придется:

- Выделить ярлык используемого браузера.

- Кликнуть по нему правой кнопкой мыши.

- Перейти в "Свойства".

- В блоке "Общие" посмотреть строчку "Объект".

- Стереть все, что написано после исполняемого файла (формат.exe) с названием браузера.

- Сохранить изменения.

Эти действия подойдут для всех программ выхода в интернет. После них лучше перезагрузить компьютер.

Host и кристальная чистота

Как убрать баннер с компьютера? Некоторые вирусы прописываются в файле host. Поэтому придется немного поработать с ним.

Пользователю требуется перейти по адресу:

C:\Windows\System32\drivers\etc.

- Открыть файл "Хост" блокнотом.

- Стереть все, что написано в документе.

- Сохранить измененный файл.

- Удалить все дубликаты "Хост", если таковые имеются.

В некоторых случаях проще выделить упомянутый документ и удалить его, зажав кнопку Shift.

Антивирусы приходят на помощь

Нужно выяснить, как убрать баннер с "Яндекса"? Если перечисленные советы не принесли результата, придется двигаться дальше. К примеру, можно проверить компьютер на наличие вирусов.

Для этого потребуется только запустить антивирусную систему и нажать на кнопку "Глубокая проверка". Подойдет любой софт - и "Касперский", и "НОД32", и "Аваст". Как только процедура завершится, человеку нужно будет пролечить все потенциально опасные объекты. А то, что не поддалось лечению, - удалить.

Подобные операции активируются через стандартные элементы управления антивирусов. Поэтому никаких навыков и знаний от юзера не потребуется.

Реестр компьютера должен быть чист

Мы выяснили, как убрать баннер. А какие еще советы помогут справиться с этой задачей?

Чтобы автоматически очистить реестр компьютера, нужно будет:

- Запустить Ccleaner.

- Нажать на раздел "Реестр".

- Кликнуть по кнопке "Анализ".

- Выбрать параметр "Очистка". Он появится после сканирования системы.

После завершения процедуры реестр будет чист. Можно перезагрузить ОС и посмотреть, есть ли результат. Важно, чтобы в момент работы с утилитой все браузеры были закрыты.

Крайние меры

Но и это еще не все. Чтобы ответить, как убрать всплывающий баннер в браузере, некоторые люди готовы пойти на крайние меры. Обычно до них не доходит, но исключать такие расклады тоже не нужно. О чем идет речь?

Для того, чтобы избавиться от любого вируса в браузере, можно просто удалить интернет-обозреватель со всеми данными пользователя. Переустановив (не путать с обновлением) софт, получится возобновить работу с исправным программным обеспечением. Перед деинсталляцией лучше сделать копии закладок, если таковые имеются.

В отдельных случаях восстановление работоспособности операционной системы происходит после отката ОС. Осуществляется операция путем стандартных средств Windows. Отыскать нужный раздел можно в "Пуске", в папке "Все программы" - "Стандартные" - "Служебные". Следуя указаниям на экране, "пострадавший" восстановит систему за несколько минут.

Последний способ избавления от баннеров и вирусов в целом - полная переустановка Windows. Для нее нужен установочный диск. В ходе операции рекомендуется полностью отформатировать жесткий диск "машины". Только так получится на 100% избавиться от всей имеющейся компьютерной заразы.

Трояны-винлокеры - это разновидность вредоносного ПО , которое путем блокировки доступа к рабочему столу вымогает у пользователя деньги - якобы если тот переведет на счет злоумышленника требуемую сумму, получит код разблокировки.

Если включив однажды ПК вы видите вместо рабочего стола:

Либо что-то еще в том же духе - с угрожающими надписями, а иногда с непристойными картинками, не спешите обвинять своих близких во всех грехах.

Они, а может быть и вы сами, стали жертвой вымогателя .

Как блокировщики-вымогатели попадают на компьютер?

Чаще всего блокировщики попадают на компьютер следующими путями:

- через взломанные программы , а также инструменты для взлома платного софта (кряки, кейгены и прочее);

- загружаются по ссылкам из сообщений в соц.сетях , присланным якобы знакомыми, а на самом деле - злоумышленниками со взломанных страниц;

- скачиваются с фишинговых веб-ресурсов, имитирующих хорошо известные сайты , а на самом деле созданных специально для распространения вирусов;

- приходят по e-mail в виде вложений, сопровождающих письма интригующего содержания: «на вас подали в суд…», «вас сфотографировали на месте преступления», «вы выиграли миллион» и тому подобное.

Внимание! Порнографические баннеры далеко не всегда загружаются с порносайтов. Могут и с самых обычных.

Такими же способами распространяется другой вид вымогателей - блокировщики браузеров. Например, такой:

или такой:

Они требуют деньги за доступ к просмотру веб-страниц через браузер .

Как удалить баннер «Windows заблокирован» и ему подобные?

При блокировке рабочего стола, когда вирусный баннер препятствует запуску любых программ на компьютере, можно предпринять следующее:

- зайти в безопасный режим с поддержкой командной строки, запустить редактор реестра и удалить ключи автозапуска баннера.

- загрузиться с Live CD («живого» диска), например, ERD commander, и удалить баннер с компьютера как через реестр (ключи автозапуска), так и через проводник (файлы).

- просканировать систему с загрузочного диска с антивирусом, напримерDr.Web LiveDisk илиKaspersky Rescue Disk 10 .

Способ 1. Удаление винлокера из безопасного режима с поддержкой консоли.

Итак, как удалить баннер с компьютера через командную строку?

На машинах с Windows XP и 7 до старта системы нужно успеть быстро нажать клавишу F8 и выбрать из меню отмеченный пункт (в Windows 8\8.1 этого меню нет, поэтому придется грузиться с установочного диска и запускать командную строку оттуда).

Вместо рабочего стола перед вами откроется консоль. Для запуска редактора реестра вводим в нее команду regedit и жмем Enter .

Следом открываем редактор реестра , находим в нем вирусные записи и исправляем.

Чаще всего баннеры-вымогатели прописываются в разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - здесь они изменяют значения параметров Shell, Userinit и Uihost (последний параметр есть только в Windows XP). Вам необходимо исправить их на нормальные:

- Shell = Explorer.exe

- Userinit = C:\WINDOWS\system32\userinit.exe, (C: - буква системного раздела. Если Windows стоит на диске D, путь к Userinit будет начинаться с D:)

- Uihost = LogonUI.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows - смотрите параметр AppInit_DLLs. В норме он может отсутствовать или иметь пустое значение.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run - здесь вымогатель создает новый параметр со значением в виде пути к файлу блокировщика. Имя параметра может представлять собой набор букв, например, dkfjghk. Его нужно удалить полностью.

То же самое в следующих разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

Для исправления ключей реестра кликните правой кнопкой по параметру, выберите «Изменить», введите новое значение и нажмите OK.

После этого перезапустите компьютер в нормальном режиме и сделайте сканирование антивирусом Он удалит все файлы вымогателя с жесткого диска.

Способ 2. Удаление винлокера с помощью ERD Commander.

ERD commander содержит большой набор инструментов для восстановления Windows, в том числе при поражении троянами-блокировщиками.

C помощью встроенного в него редактора реестра ERDregedit можно проделать те же операции, что мы описали выше.

ERD commander будет незаменим, если Windows заблокирован во всех режимах. Его копии распространяются нелегально, но их несложно найти в сети.

Наборы ERD commander для всех версий Windows называют загрузочными дисками MSDaRT (Microsoft Diagnostic & Recavery Toolset), они идут в формате ISO, что удобно для записи на DVD или переноса на флешку.

Загрузившись с такого диска, нужно выбрать свою версию системы и, зайдя в меню, кликнуть редактор реестра.

В Windows XP порядок действий немного другой - здесь нужно открыть меню Start (Пуск), выбрать Administrative Tools и Registry Editor.

После правки реестра снова загрузите Windows - скорее всего, баннера «Компьютер заблокирован» вы не увидите.

Способ 3. Удаление блокировщика с помощью антивирусного «диска спасения».

Это наиболее легкий, но и самый долгий метод разблокировки.

Достаточно записать образDr.Web LiveDisk или Kaspersky Rescue Disk на DVD, загрузиться с него, запустить сканирование и дождаться окончания. Вирус будет убит.

Удалять баннеры с компьютера как с помощью диска Dr.Web, так и Касперского одинаково эффективно.

Как удалить баннер вымогатель

Как удалить баннер с компьютера самостоятельно?

Наверняка, каждый четвертый пользователь персонального компьютера сталкивался с различным мошенничеством в интернете. Один из видов обмана – это баннер, который блокирует работу Windows и требует отправить СМС на платный номер или требует криптовалюту. По сути это просто вирус.

Чтобы бороться с баннером-вымогателем, нужно понять, что он собой представляет и как проникает в компьютер. Обычно баннер выглядит так:

Но могут быть и другие всевозможные вариации, но суть одна – жулики хотят заработать на вас.

Пути попадания вируса в компьютер

Первый вариант «заражения» — это пиратские приложения, утилиты, игры. Конечно, пользователи интернета привыкли получать большинство желаемого в сети «на халяву», но при загрузке с подозрительных сайтов пиратского ПО, игр, различных активаторов и прочего, мы рискуем заразиться вирусами. В этой ситуации обычно помогает .

Windows может быть заблокирован из-за скачанного файла с расширением «.exe ». Это не говорит о том, что нужно отказываться от загрузки файлов с таким расширением. Просто помните, что «.exe » может относиться только к играм и программам. Если вы качаете видео, песню, документ или картинку, а в её названии на конце присутствует «.exe», то шанс появления баннера вымогателя резко возрастает до 99.999%!

Есть ещё хитрый ход с, якобы, необходимостью обновления Flash плеера или браузера. Может быть так, что вы будете работать в интернете, переходить со странички на страничку и однажды обнаружите надпись что «ваш Flash плеер устарел, обновитесь пожалуйста». Если вы кликаете на этот баннер, и он вас ведёт не на официальный сайт adobe.com, то это 100% вирус. Поэтому проверяйте, прежде чем кликнуть по кнопку «Обновить». Лучшим вариантом будет игнорирование подобных сообщений вовсе.

И последнее, устаревшие обновления Windows ослабляют защиту системы. Чтобы компьютер был защищенным, старайтесь вовремя устанавливать обновления. Эту функцию можно настроить в «Панели управления -> Центр обновления Windows» на автоматический режим, чтобы не отвлекаться.

Как разблокировать Windows 7/8/10

Один из простых вариантов убрать баннер-вымогатель – это . Помогает 100%, но переустанавливать Windows имеет смысл тогда, когда у вас нет важных данных на диске «С», которые вы не успели сохранить. При переустановке системы, все файлы удалятся с системного диска. Поэтому, если у вас нет желания заново устанавливать программное обеспечение и игры, то вы можете воспользоваться другими способами.

После лечения и успешного запуска системы без баннера вымогателя нужно провести дополнительные действия, иначе вирус может снова всплыть, или просто будут некоторые проблемы в работе системы. Всё это есть в конце статьи. Вся информация проверена лично мной! Итак, начнем!

Kaspersky Rescue Disk + WindowsUnlocker нам поможет!

Будем использовать специально разработанную операционную систему. Вся сложность в том, что на рабочем компьютере нужно скачать образ и или (пролистайте статьи, там есть).

Когда это будет готово, нужно . В момент запуска появится небольшое сообщение, типа «Press any key to boot from CD or DVD». Здесь нужно нажать любую кнопку на клавиатуре, иначе запустится заражённый Windows.

При загрузке нажимаем любую кнопку, затем выбираем язык – «Русский», принимаем лицензионное соглашение с помощью кнопки «1» и используем режим запуска – «Графический». После запуска операционной системы Касперского не обращаем внимания на автоматически запустившийся сканер, а идём в меню «Пуск» и запускаем «Терминал»

Откроется чёрное окошко, куда пишем команду:

windowsunlocker

Откроется небольшое меню:

Выбираем «Разблокировать Windows» кнопкой «1». Программа сама всё проверит и исправит. Теперь можно закрыть окно и проверить, уже запущенным сканером, весь компьютер. В окошке ставим галочку на диске с ОС Windows и жмём «Выполнить проверку объектов»

Ждём окончания проверки (может быть долго) и, наконец, перезагружаемся.

Если у вас ноутбук без мышки, а тачпад не заработал, то предлагаю воспользоваться текстовым режимом диска Касперского. В этом случае после запуска операционной системы нужно сначала закрыть открывшееся меню кнопкой «F10», затем ввести в командной строке всё ту же команду: windowsunlocker

Разблокировка в безопасном режиме, без специальных образов

Сегодня вирусы типа Winlocker поумнели и блокируют загрузку Windows в безопасном режиме, поэтому скорей всего у вас ничего не получится, но если образа нет, то пробуйте. Вирусы бывают разные и у всех могут сработать разные способы, но принцип один.

Перезагружаем компьютер. Во время загрузки нужно нажимать клавишу F8, пока не появится меню дополнительных вариантов запуска Windows. Нам нужно с помощью стрелочек «вниз» выбрать из списка пункт, который называется «Безопасный режим с поддержкой командной строки» .

Вот сюда мы должны попасть и выбрать нужную строку:

Далее, если всё пойдёт хорошо, то компьютер загрузится, и мы увидим рабочий стол. Отлично! Но это не значит что теперь всё работает. Если не удалить вирус и просто перезагрузиться в нормальном режиме, то банер снова всплывёт!

Лечимся средствами Windows

Нужно восстановить систему , когда баннера блокировщика ещё не было. Внимательно прочитайте статью и сделайте всё что там написано. Под статьёй есть видео.

Если не помогло, то нажимаем кнопки «Win+R» и пишем в окошке команду чтобы открыть редактор реестра:

regedit

Если же вместо рабочего стола запустилась чёрная командная строка, то просто вводим команду «regedit» и жмём «Enter». Нам предстоит проверить некоторые разделы реестра на наличие вирусных программ, или если быть точнее – вредоносного кода. Для начала этой операции зайдите вот по этому пути:

HKEY_LOCAL_MACHINE\Software\Microsoft\WinNT\CurrentVersion\Winlogon

Теперь по порядку проверяем такие значения:

- Shell – здесь обязательно должно быть написано «explorer.exe», других вариантов быть не должно

- Userinit – здесь текст должен быть «C:\Windows\system32\userinit.exe,»

Если ОС установлена на другой диск, отличный от C:, то соответственно и буква там будет другая. Чтобы изменить неправильные значения, нажмите правой кнопкой мыши по строчке, которую нужно отредактировать, и выберите пункт «изменить»:

Затем проверяем:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Здесь вообще не должно быть ключей Shell и Userinit, если есть – удаляем их.

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

И ещё обязательно:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Если не уверены, нужно ли удалять ключ, можно просто к параметру вначале дописать единичку «1». Путь окажется с ошибкой, и эта программа просто не запустится. Потом можно будет вернуть как было.

Теперь нужно запустить встроенную утилиту очистки системы, делаем это так же, как запускали редактор реестра «regedit», но пишем:

cleanmgr

Выбираем диск с операционной системой (по умолчанию C:) и после сканирования отмечаем все галочки, кроме «Файлы резервной копии пакета обновления»

И жмём «ОК». Этим действием мы, возможно, отключили автозапуск вируса, а дальше нужно почистить следы его пребывания в системе, а об этом – читайте в конце статьи.

Утилита AVZ

Заключается в том, что в безопасном режиме мы запустим известную антивирусную утилиту AVZ. Кроме поиска вирусов программа имеет просто массу функций исправления системных проблем. Этот способ повторяет действия по заделыванию дыр в системе после работы вируса, т.ч. для ознакомления с ним переходим к следующему пункту.

Исправление проблем после удаления вируса-вымогателя

Поздравляю! Если вы это читаете, значит система запустилась без баннера. Теперь нужно и проверить им всю систему. Если вы пользовались спасительным диском Касперского и провели проверку там, то этот пункт можно пропустить.

Ещё может быть одна неприятность, связанная с деятельностью злодея – вирус может зашифровать ваши файлы. И даже после полного его удаления вы просто не сможете воспользоваться своими файлами. Для их дешифрации нужно использовать программы с сайта Касперского : XoristDecryptor и RectorDecryptor. Там же есть и инструкция по использованию.

Но и это ещё не всё, т.к. винлокер скорей всего напакостил в системе, и будут наблюдаться различные глюки и проблемы. Например, не будет запускаться редактор реестра и диспетчер задач. Чтобы полечить систему воспользуемся программой AVZ.

При загрузке с помощью Google Chrome может возникнуть проблема, т.к. этот браузер считает программу вредоносной и не даёт её скачать! Этот вопрос уже поднимался на официальном форуме гугла, и на момент написания статьи всё уже нормально .

Чтобы всё-таки скачать архив с программой, нужно перейти в «Загрузки» и там нажать «Скачать вредоносный файл» 🙂 Да, понимаю, что выглядит это немного глупо, но видимо хром считает, что программа может нанести вред обычному пользователю. И это правда, если тыкать там куда ни попадя! Поэтому строго следуем инструкции!

Распаковываем архив с программой, записываем на внешний носитель и запускаем на заражённом компьютере. Идём в меню «Файл -> Восстановление системы» , отмечаем галочки как на картинке и выполняем операции:

Теперь идём по следующему пути: «Файл -> Мастер поиска и устранения проблем» , далее переходим в «Системные проблемы -> Все проблемы» и кликаем по кнопке «Пуск». Программа просканирует систему, и затем в появившемся окне выставляем все галочки кроме «Отключение обновления операционной системы в автоматическом режиме» и тех, которые начинаются с фразы «Разрешён автозапуск с…».

Кликаем по кнопке «Исправить отмеченные проблемы». После успешного завершения переходим по: «Настройки и твики браузера -> Все проблемы» , здесь выставляем все галочки и точно так же нажимаем на кнопку «Исправить отмеченные проблемы».

То же самое делаем и с «Приватностью», но здесь не ставьте галочки, которые отвечают за чистку закладок в браузерах и что вам ещё покажется нужным. Заканчиваем проверку в разделах «Чистка системы» и «Adware/Toolbar/Browser Hijacker Removal».

Под конец закрываем окно, при этом не выходя из AVZ. В программе находим «Сервис -> Редактор расширений проводника» и убираем галочки с тех пунктов, которые помечены черным цветом. Теперь переходим по: «Сервис -> Менеджер расширений Internet Explorer» и полностью стираем все строки в появившемся окне.

Выше я уже сказал, что этот раздел статьи также является одним из способов лечения Windows от банера-вымогателя. Так вот, в этом случае скачать программу нужно на рабочем компьютере и затем записать на флешку или на диск. Все действия проводим в безопасном режиме. Но есть ещё один вариант запустить AVZ, даже если не работает безопасный режим. Нужно запуститься, из того же меню при загрузке системы, в режиме «Устранение неполадок компьютера»

Если оно у вас установлено, то будет отображаться на самом верху меню. Если там нет, то попробуйте запустить Виндовс до момента появления баннера и выключить компьютер из розетки. Затем включите – возможно будет предложен новый режим запуска.

Запуск с установочного диска Windows

Ещё один верный способ – это загрузиться с любого установочного диска Windows 7-10 и выбрать там не «Установку» , а «Восстановление системы» . Когда средство устранения неполадок запущено:

- Нужно там выбрать «Командная строка»

- В появившемся чёрном окне пишем: «notepad», т.е. запускаем обычный блокнот. Его мы будем использовать как мини-проводник

- Идём в меню «Файл -> Открыть», тип файлов выбираем «Все файлы»

- Далее находим папку с программой AVZ, кликаем правой кнопкой по запускаемому файлу «avz.exe» и запускаем утилиту с помощью пункта меню «Открыть» (не пункт «Выбрать»!).

Если ничего не помогает

Относится к случаям, когда вы, по каким-то причинам, не можете загрузиться с флешки с записанным образом Касперского или программой AVZ. Вам остаётся только достать из компьютера жёсткий диск и подключить его вторым диском к рабочему компьютеру. Затем загрузиться с НЕЗАРАЖЁННОГО жёсткого диска и просканировать СВОЙ диск сканером Касперского.

Никогда не отправляйте СМС-сообщения, которые требуют мошенники. Каким бы ни был текст, не отправляйте сообщения! Старайтесь избегать подозрительных сайтов и файлов, а вообще почитайте . Следуйте инструкции, и тогда ваш компьютер будет в безопасности. И не забывайте про антивирус и регулярное обновление операционной системы!

Вот видео, где всё видно на примере. Плейлист состоит из трёх уроков:

PS: какой способ помог Вам? Напишите об этом в комментариях ниже.